2. Le réseau Local#

Le réseau local (LAN) constitue la colonne vertébrale de l’infrastructure informatique des administrations. Il joue un rôle crucial dans la facilitation de la communication interne, le partage de ressources et l’accès sécurisé aux données. À une époque où la dépendance aux technologies de l’information ne cesse de croître, la conception, la mise en œuvre et la gestion d’un réseau local efficace et sécurisé deviennent primordiales pour les administrations. Ce chapitre s’attachera à explorer les spécifications techniques, les recommandations d’équipement et les exigences en termes de débit nécessaires pour optimiser les réseaux locaux administratifs, en tenant compte des défis et des besoins spécifiques à ce secteur.

La spécification d’un réseau local pour une administration implique une compréhension approfondie des besoins opérationnels et des objectifs de l’organisation. Cela inclut l’évaluation de la taille du réseau, le nombre d’utilisateurs, l’accès à internet ou à l’électricité… Tous ces éléments seront décrits pour fournir des propositions plus détaillées.

2.1 Conception du réseau#

Lors de la phase de conception du réseau informatique au sein des administrations, certains prérequis sont nécessaires pour son dimensionnement.

2.1.1. Définition de la bande passante#

L’évaluation des besoins minimums en bande passante pour une institution publique implique d’évaluer les besoins spécifiques et les habitudes d’utilisation de cette institution. Voici les critères à considérer pour pouvoir calculer le besoin minimum en bande passante :

Nombre d’utilisateurs : Comptez le nombre d’utilisateurs qui se connecteront au réseau. Incluez à la fois le personnel et les visiteurs susceptibles d’utiliser le réseau de l’institution

Nombre d’appareils : Déterminez le nombre d’appareils qui se connecteront au réseau, car chaque appareil consomme de la bande passante*

Habitudes d’utilisation :

Navigation Web : Estimez le comportement typique de navigation sur le Web des utilisateurs. La navigation Web de base consomme moins de bande passante que la diffusion en continu de médias ou le téléchargement de gros fichiers

Diffusion en continu : Si la diffusion en continu de vidéos est courante (par exemple, pour des cours en ligne ou la diffusion d’informations publiques), prenez en compte la bande passante requise par flux (par exemple, 720p, 1080p, 4K)

Téléchargements/Téléversements : Considérez la fréquence et la taille des téléchargements et des téléversements de fichiers. Les transferts de fichiers volumineux nécessitent plus de bande passante

Le tableau ci-dessous présente les débits Internet nécessaires pour les activités les plus courantes :

Type d’activité | Débit nécessaire (Mbps) |

|---|---|

Appel audio | 0.3 |

Envoyer un email ou naviguer sur internet | 1 |

Surfer sur internet | 1 |

Appel sur IP | Moins de 0.5 |

Télétravail | 5 à 25 |

Téléchargement de fichiers | 10 |

Réseaux sociaux | 1 |

Streaming vidéo qualité standard | 3-4 |

Streaming vidéo HD 1080p | 5-8 |

Streaming vidéo HD 4K | 25 |

Télécharger des fichiers volumineux | 50 et plus |

Appels vidéo qualité standard | 1 |

Appels vidéo HD | 1.5 |

Le tableau suivant liste des exemples de débit internet en fonction du type et de la taille des institutions :

Bande passante globale nécessaire | Types d’activités |

|---|---|

Débits : 4-10 Mbps |

|

Débit : 25 Mbps |

|

Débit : 50 Mbps |

|

Débit : 110 Mbps |

|

Croissance future : Prenez en compte la croissance future du nombre d’utilisateurs, d’appareils et de services. Les besoins en bande passante ont tendance à augmenter avec le temps

Marge de sécurité : Il est recommandé d’ajouter une marge de sécurité (par exemple, 20 à 30 %) à votre calcul de la bande passante pour tenir compte des pics inattendus d’utilisation et garantir un réseau réactif

Vous pouvez utiliser la formule suivante pour estimer les besoins en bande passante :

[ Débit internet minimale requise = (Nombre d’utilisateurs) x (Bande passante moyenne par utilisateur) ]

Le tableau suivant énumère les exigences minimales en termes de débit internet selon le nombre d’utilisateurs et de ressources :

2.1.2. Choix des technologies à haut débit#

Choisissez une technologie haut débit appropriée en fonction de critères tels que la couverture, la vitesse et la scalabilité. Les options peuvent inclure le DSL, le câble, la fibre optique, le satellite ou les technologies sans fil

Prenez en compte l’emplacement géographique de l’établissement et la disponibilité des différentes options haut débit

2.1.3. Conception de schéma de réseau physique#

Créez un schéma de réseau physique qui illustre la disposition du matériel de réseau, tels que les routeurs, les commutateurs, les points d’accès et les serveurs

Dans cette topologie du réseau, incluez des informations sur les connexions physiques entre les appareils, l’infrastructure de câblage et l’emplacement de l’équipement

2.1.4. Conception de schéma de réseau logique#

Élaborez un schéma de réseau logique qui montre comment les données circulent à travers le réseau ainsi que les zones de segmentation logiques

Dans cette topologie du réseau, incluez des détails sur l’adressage IP, les sous-réseaux, les VLAN (le cas échéant) et l’architecture générale du réseau

2.1.5. Gestion et surveillance du réseau#

Mettez en place des outils de gestion du réseau pour surveiller les performances du réseau, identifier les problèmes et optimiser les ressources

Configurez des alertes et des notifications pour réagir rapidement à toute anomalie du réseau

2.2. Implémentation de réseaux#

La partie suivante fournit des recommandations pour l’installation et la configuration du réseau. Ces recommandations sont conçues pour aider les organisations à mettre en place des réseaux sécurisés et fiables.

2.2.1. Éléments du réseau#

L’architecture d’un réseau se compose de divers éléments interdépendants qui doivent être soigneusement sélectionnés et configurés pour répondre aux besoins spécifiques de l’administration.

2.2.1.1. Équipements du réseau#

Les équipements du réseau, souvent appelés matériels réseau ou dispositifs réseau, sont les composants physiques utilisés pour interconnecter des ordinateurs, des serveurs, et d’autres dispositifs dans un réseau informatique. Ces équipements permettent la transmission des données entre les dispositifs sur le réseau, facilitent la gestion du trafic de données, et contribuent à la sécurité et à l’efficacité du réseau. Voici une liste des équipements de réseau les plus courants et leur fonction :

Routeur (router): Fonction principale : Connecter plusieurs réseaux et diriger le trafic de données entre eux. Il opère principalement au niveau 3 (couche réseau) du modèle OSI.

TP-LINK ER7206

Routeur SafeStream VPN Multi-WAN Gigabit

Commutateur (switch) : Fonction principale : Connecter des dispositifs au sein d’un même réseau local (LAN) et diriger les données vers leur destination spécifique en utilisant l’adresse MAC. Il opère principalement au niveau 2 (couche de liaison de données) du modèle OSI.

Switch manageable ports GB HP 2530-24G ou équivalent

Ports : 8,16 ou 24 x 10/100/1000 + 4 x Gigabit SFP

Technologie : IEEE, POE

Protocole de gestion à distance : SNMP 1, RMON 1, RMON 2, RMON 3, RMON 9, Telnet, SNMP 3, SNMP 2c, HTTP, TFTP, SSH-2, CLI

Tension : CA 120/230 V (50/60 Hz)

PDU de marque et rackable

Point d’accès sans fil (Wireless Access Point, WAP): Fonction principale : Permet aux dispositifs sans fil de se connecter à un réseau filaire, étendant le réseau à des dispositifs sans fil via des signaux radio.

U6-PRO

Point Accès UBIQUITI UniFi WiFi 6 PRO

Pare-feu (Firewall) : Fonction principale : Sécurise le réseau en contrôlant le trafic entrant et sortant selon des règles prédéfinies, bloquant ou autorisant les données en fonction de ces règles.

Firewall Avec Fonctionnalité VPN (DEC3850 – OPNsense® Rack Security Appliance,16GB DDR4 RAM, 256GB M.2. Solid State Flash)

Modules SFP 1Gb compatibles

Serveurs : Les serveurs constituent le cœur du réseau. Ils hébergent les applications, les bases de données et les services nécessaires au fonctionnement de l’administration. Ces serveurs peuvent inclure des serveurs de fichiers, des serveurs d’applications, des serveurs de bases de données, etc.

Serveur HP ProLiant DL 380 gen 10 plus

Serveur de type hyperviseur

RAM 256 GB

CPU 02 (min 16 coeurs chacuns)

Disque SSD (8*2 TB) avec 2*2 TB SSD de réserve par serveurs

Alimentation redondante + 2 fiches d’alimentations par serveur

Contrôleur RAID

2.2.1.2. Equipements des utilisateurs finaux#

Les équipements d’utilisateurs finaux incluent les ordinateurs de bureau, les ordinateurs portables, les tablettes, et les smartphones. Le choix de ces dispositifs dépend des tâches spécifiques à accomplir par les utilisateurs au sein de l’administration et de sa position géographique.

Caractéristiques minimal des équipements

Ordinateur de bureau

Processeur (CPU) : Processeur dual-core ou quad-core, fréquence d’horloge d’au moins 2,0 GHz.

Mémoire vive (RAM) : 4 Go de RAM ou plus. Pour des performances plus fluides, 8 Go ou plus sont recommandés.

Stockage : Disque dur de 500 Go ou plus. Un disque SSD (Solid-State Drive) est recommandé pour des performances plus rapides

Carte graphique : Une carte graphique intégrée est suffisante pour un usage bureautique standard. Pour les tâches graphiques ou les jeux, une carte graphique dédiée peut être nécessaire.

Système d’exploitation : Windows 10, macOS ou une distribution Linux récente.

Connectivité : Port Ethernet pour la connexion réseau filaire et au moins deux ports USB pour les périphériques.

Affichage : Un écran d’au moins 19 pouces de diagonale et une résolution de 1366x768 pixels ou plus.

Lecteur optique : Un lecteur/graveur de DVD est facultatif, car les supports physiques sont de moins en moins utilisés.

Ordinateur portable

Processeur (CPU) : Processeur dual-core ou quad-core, fréquence d’horloge d’au moins 1,6 GHz.

Mémoire vive (RAM) : 4 Go de RAM ou plus. Pour de meilleures performances multitâches, 8 Go ou plus sont recommandés.

Stockage : Disque dur de 500 Go ou plus, ou un disque SSD d’au moins 128 Go.

Écran : Un écran de 13 pouces ou plus avec une résolution de 1366x768 pixels ou supérieure.

Batterie : Une batterie offrant une autonomie d’au moins 4 heures pour une utilisation mobile.

Connectivité : Wi-Fi intégré, au moins deux ports USB, un port HDMI ou DisplayPort pour connecter des écrans externes.

Poids : Selon l’utilisation prévue, un poids léger (ultrabook) ou un poids plus élevé pour des performances supérieures (ordinateur portable de jeu, station de travail).

Système d’exploitation : La plupart des ordinateurs portables sont livrés avec un système d’exploitation préinstallé, généralement Windows, macOS ou Chrome OS. Une distribution Linux peut également être installée.

Photocopieur couleur

Type : Laser multifonction A3, A4

Impression couleur : Oui

Système d’exploitation supportés : Windows, MacOs, Linux

Ecran : Ecran tactile couleur de 12.7 cm

Capacité de support standard : 1200 Feuilles

Type de support : Transparents, enveloppes, papier uni, étiquettes, papier recyclé, papier couché, papier, papier calque, papier lourd, papier fin, papier perforé, papier coloré

Fonctions : Numérisation vers e-mail, numérisation vers réseau, Data Security, numérisé vers le Cloud, numérisation vers FTP, numérisation vers SMB, Push Scan, Pull Scan, scan vers hôte USB, numérisation vers appareil mobile

Imprimante

Type : Imprimante multifonction LaserJet color

Mémoire : Mémoire DDR de 256Mo, mémoire flash de 256Mo

Ecran : Ecran tactile couleur 2.7 pouce

Fonctionnalité réseau : Oui, via Ethernet 10/100/1000

Tablette durcie

Taille d’écran : LCD 10,1 »

Résolution : 800 x 1280

Wi-Fi, Bluetooth

Emplacement pour la carte SIM

Mémoire RAM : 4 Go minimum

Mémoire ROM : 64 Go minimum

Système d’exploitation : Windows 11

Smart Feature phone

Système d’exploitation : KaiOS

Ecran : 32 pouces

Carte Sim, réseau 2G,3G,4G

Wi-Fi, Bluetooth

Mémoire extensible par microSD

Recommandations pour les configurations matérielles en fonction de l’usage

Il est important de choisir la configuration matérielle appropriée en fonction de l’usage prévu. Le tableau ci-dessous présente des recommandations pour différentes catégories d’usage, allant des tâches de bureau basiques à des besoins plus exigeants tels que le développement logiciel et la création de contenu multimédia pour les systèmes windows. Un choix judicieux du système d’exploitation, de processeur, de RAM, de GPU et de stockage est crucial pour garantir des performances optimales et une expérience utilisateur fluide.

Element | Usage de Bureau Basique | Navigation Web et Messagerie Électronique | Multimédia | Travail Professionnel (Développement Logiciel) | Création de Contenu (Montage Vidéo 4K, Rendu 3D) |

|---|---|---|---|---|---|

Système d’exploitation | Windows 10 ou Windows 11 ou macOS | Windows 10 ou Windows 11, ou macOS | Windows 10 ou Windows 11 ou macOS | Windows 10 Pro ou Windows 11 Pro, macOS ou un système d’exploitation préféré pour le développement | Windows 10 Pro ou Windows 11 Pro ou macOS |

Processeur | Processeur double cœur (par exemple, Intel Core i3 ou équivalent) | Processeur double cœur (par exemple, Intel Celeron ou AMD A4) | Processeur quadricœur (par exemple, Intel Core i5 ou AMD Ryzen 5) | Processeur quadricœur ou supérieur (par exemple, Intel Core i7 ou AMD Ryzen 7) | Processeur multi-cœurs haute performance (par exemple, Intel Core i9 ou AMD Ryzen 9) |

RAM | 4 Go ou plus | 4 Go ou plus | 8 Go ou plus | 16 Go ou plus | 32 Go ou plus |

GPU | Graphiques intégrés ou GPU dédié d’entrée de gamme | GPU dédié avec au moins 2 Go de VRAM | GPU dédié haut de gamme avec une VRAM significative | ||

Stockage | SSD ou HDD de 128 Go | SSD ou HDD de 128 Go | SSD ou HDD de 256 Go | SSD de 512 Go ou plus | SSD de 1 To ou plus |

Ce tableau présentes les caractéristiques pour des machines utilisant une distribution Linux

Element | Usage de Bureau Basique | Navigation Web et Messagerie Électronique | Multimédia | Travail Professionnel (Développement Logiciel) | Création de Contenu (Montage Vidéo 4K, Rendu 3D) |

|---|---|---|---|---|---|

Système d’exploitation | Ubuntu desktop 22.04 LTS | Fédora desktop 36 | Linux Mint desktop 20.3 | Debian desktop 11 | Ubuntu Studio 22.04 LTS |

Processeur | Intel Core i3 ou AMD Ryzen 3 | Intel Core i3 ou AMD Ryzen 3 | Intel Core i5 ou AMD Ryzen 5 | Intel Core i7 ou AMD Ryzen 7 | Intel Core i9 ou AMD Ryzen 9 |

RAM | 4 Go ou plus | 4 Go ou plus | 8 Go ou plus | 16 Go ou plus | 32 Go ou plus |

GPU | Intégrée (Intel HD, AMD Vega) | Intégrée (Intel HD, AMD Vega) | NVIDIA GTX 1050 ou AMD RX 560 | NVIDIA GTX 1660 ou AMD RX 5700 | NVIDIA RTX 3060 ou AMD RX 6700 XT |

Stockage | SSD ou HDD de 128 Go | SSD ou HDD de 128 Go | SSD ou HDD de 256 Go | SSD de 512 Go ou plus | SSD de 1 To ou plus |

2.2.2. Gestion de l’alimentation électrique#

2.2.2.1. Alimentation#

Une alimentation électrique fiable est nécessaire pour éviter les interruptions de service et les pertes de données causées par des pannes de courant. Ces recommandations sont conçues pour aider les organisations à se protéger contre les pannes de courant et à maintenir leurs opérations en cas de panne.

Recommendation | Description |

|---|---|

Onduleurs (UPS) | Les onduleurs sont utilisés pour fournir une alimentation de secours en cas de coupure de courant. Ils permettent aux équipements de continuer à fonctionner pendant une durée déterminée, ce qui offre suffisamment de temps pour effectuer une sauvegarde des travaux en cours et éviter les pertes de données. |

Alimentation redondante | Pour les systèmes critiques, il est recommandé d’utiliser une alimentation redondante. Cela signifie que le serveur ou l’équipement dispose de deux alimentations physiques, pour éviter l’interruption de service dans le cas d’une panne |

Gestion à distance de l’alimentation | Certains serveurs et équipements disposent de fonctionnalités de gestion à distance de l’alimentation qui permettent aux administrateurs de surveiller l’état des UPS et de recevoir des alertes en cas de problème. |

Conformité aux Normes | S’assurer que toutes les installations électriques et les équipements respectent les normes de sécurité électrique en vigueur |

Plan de continuité d’activité | Pour les institutions critiques, telles que les hôpitaux ou les centres de données, il est important d’avoir un plan de continuité d’activité en place en cas de panne électrique prolongée. Dans ce cas, ce PCA doit inclure des mesures pour maintenir les systèmes informatiques et de communication opérationnels |

2.2.2.2. Groupes électrogènes#

Les groupes électrogènes sont des dispositifs autonomes capables de produire de l’électricité. Ils sont utilisés pour pallier une éventuelle coupure d’alimentation électrique.

Ils sont habituellement installés à l’extérieur des locaux avec des couvertures anti bruit ou dans des conteneurs.

2.2.2.3. Les kits solaires#

Les kits solaires sont indiqués dans les zones rurales qui ne sont pas desservies par le réseau national de distribution de l’électricité.

Ils sont généralement constitués de :

Panneaux solaires monocristallins

Batteries pour le stockage de l’électricité

Régulateur de tension

Câbles régulateurs-batteries et panneaux solaires-régulateurs

La puissance des panneaux solaires et de la batterie dépendra du nombre d’équipement.

2.2.3. Salle serveur#

Les institutions devraient disposer de salles serveur dans leurs locaux qui doit se conformer aux exigences minimales suivantes :

Exigences générales pour la conception d’une salle serveur :

Les considérations générales suivantes pour la conception d’une salle serveur permettent une utilisation fonctionnelle de la salle, ainsi que la flexibilité dans le montage de l’équipement.

Seuls les équipements pertinents pour la salle serveur doivent être présents dans la salle

La hauteur du plafond doit être d’au moins 2 400 mm sans aucune obstruction. Par conséquent, un minimum de 3 000 mm est recommandé pour permettre le confinement thermique

Le confinement thermique doit également avoir un dégagement minimum de 200 mm par rapport au plafond fini

Le revêtement de sol (solide, carrelage) doit être conçu pour supporter les charges de sol actuelles et futures prévues

Les portes d’accès doivent mesurer au minimum 900 mm de largeur et 2 000 mm de hauteur. De plus, la porte doit s’ouvrir vers l’extérieur. Si de gros équipements sont prévus, il est recommandé d’installer une double porte de 1 800 mm de large et 2 300 mm de haut

Aucune fenêtre externe n’est recommandée

Il est recommandé d’utiliser un revêtement de contreplaqué peint ignifuge de 19 mm pour couvrir au moins un mur de la salle serveur

La protection incendie doit être conforme au plan du bâtiment principal

Exigences mécaniques et électriques :

L’éclairage doit être d’au moins 500 lux horizontal et de 200 lux vertical

Un minimum de 2 prises de courant dédiées non commutées sur un circuit dédié.

Une prise de courant dédiée pour les agents d’entretien doit être installée. Pour cette raison, évitez d’utiliser les prises de courant des armoires

La température doit être comprise entre 18 et 27 degrés Celsius (64-81°F)

Le point de rosée minimum doit être de 5,5 degrés Celsius (42°F)

Le point de rosée maximum doit être de 15 degrés Celsius (59°F).

L’humidité relative maximale doit être de 60 %.

La température et l’humidité doivent être conformes aux normes de classe B de l’ASHRAE [1]

Considérations générales pour la conception d’une salle serveur :

La salle serveur doit être uniquement dédiée aux équipements pour le réseau

La salle serveur doit être une zone d’accès restreinte par code/clé ou contrôle d’accès

Le système de contrôle d’accès doit permettre d’enregistrer tous les accès à la salle serveur

Lorsque vous travaillez dans la pièce, la porte doit être laissée ouverte en raison de la présence d’air refroidi recirculé.

2.2.4. Installation et configuration du réseau#

Ce paragraphe va aborder les procédures d’installation et de configuration du réseau :

Équipement réseau :

Installez les routeurs, les commutateurs, les points d’accès Wi-Fi et autres équipements nécessaires selon le schéma physique de votre réseau

Assurez-vous que les équipements sont installés dans des endroits accessibles pour la gestion et la maintenance

Configurez les équipements en suivant les meilleures pratiques et les spécifications de sécurité

Câblage réseau

Installez le câblage réseau, qu’il s’agisse de câbles Ethernet, de fibres optiques, en suivant les normes appropriées

Utilisez des chemins de câbles et des conduits pour maintenir le câblage organisé et protégé contre les dommages

Évitez les interférences électromagnétiques en séparant les câbles de données des câbles d’alimentation

Sécurité physique

Installez des systèmes de sécurité physique pour protéger les équipements dans la salle de communication, comme des caméras de sécurité et des systèmes de contrôle d’accès

Configurez les équipements réseau avec des paramètres de sécurité appropriés, tels que des pares-feux et des protocoles d’authentification

2.3. Gestion de réseaux#

La gestion de réseau est un aspect essentiel de la maintenance d’une infrastructure réseau sécurisée et efficace

2.3.1. Performance du Réseau#

Les recommandations suivantes permettront d’améliorer la disponibilité et les performances du réseau pour garantir une disponibilité accrue du réseau de communication :

Conception | Description |

|---|---|

Redondance | Mise en place de la redondance dans la conception du réseau pour garantir qu’en cas de défaillance d’un composant, il existe une solution de secours en place. |

Équilibrage de Charge | Répartition du trafic réseau sur plusieurs serveurs ou trajets pour optimiser l’utilisation des ressources et éviter la surcharge d’un composant unique. |

Temps de Réponse des Applications | Surveillance et optimisation des performances des applications pour garantir qu’elles réagissent rapidement aux demandes des utilisateurs. |

Qualité de Service (QoS) | Priorisation et gestion du trafic réseau pour répondre aux exigences spécifiques de performance et de latence pour les applications critiques. |

2.3.2. Maintenance du Réseau#

Ces recommandations sont conçues pour aider les organisations à protéger leur réseau et à garantir qu’il puisse continuer à fonctionner en cas de problème.

Recommandation | Description |

|---|---|

Plan de Maintenance du Réseau | Élaboration d’un plan complet de maintenance continue du réseau. |

Plan de Reprise d’Urgence | Préparation aux événements imprévus ou aux catastrophes susceptibles de perturber les opérations du réseau. |

Plan de Continuité d’Activité | Garantie que le réseau peut continuer à prendre en charge les fonctions essentielles pendant et après une catastrophe. Cela inclut les systèmes de sauvegarde, le stockage de données hors site et les capacités de basculement. |

2.3.3. Référencement du câblage réseau#

Ces recommandations sont conçues pour aider les organisations à identifier et à organiser correctement leurs câbles :

Étiquetez chaque câble et chaque port sur les équipements réseau pour une identification facile.

Utilisez des étiquettes claires et durables pour éviter les erreurs de connexion et faciliter la maintenance future.

Organisez les câbles de manière soignée pour éviter les enchevêtrements et faciliter le dépannage.

Testez tous les câbles pour vérifier la connectivité et la qualité du signal.

Vérifiez les configurations des équipements réseau pour vous assurer qu’ils fonctionnent conformément aux spécifications.

Toute structure de réseau devrait tenir compte des dernières normes de câblage.

2.3.4. Sécurité du réseau#

Ces recommandations sont conçues pour aider les organisations à se protéger contre les menaces et les attaques :

Utilisez des pares-feux pour contrôler le trafic entrant et sortant.

Utilisez des systèmes de détection et de prévention des intrusions (IDPS) pour identifier et répondre aux menaces potentielles.

Configurez des réseaux privés virtuels (VPN) pour un accès distant sécurisé.

Mettez en place des mécanismes d’authentification solides, tels que l’authentification multi-facteurs (AMF).

Mettez en place des réseaux « invité », uniquement pour les invités ou les personnes n’appartenant pas à votre administration.

Mettez régulièrement à jour et corrigez les dispositifs réseau pour résoudre les vulnérabilités de sécurité.

Sensibilisez les utilisateurs aux meilleures pratiques de sécurité

2.4. Réseau minimal des administrations#

2.4.1. Définition#

Un réseau minimal pour une administration désigne une infrastructure informatique essentielle permettant la connectivité de base adaptée aux besoins spécifiques de chaque administration. Cela englobe plusieurs composants et services qui permettent aux membres de l’administration de communiquer, de partager des informations et d’accéder aux ressources numériques facilement. Il englobe également les équipements utilisateurs finaux leur permettant de fournir des services au public.

2.4.2. Objectif#

L’objectif principal d’un réseau minimal pour une administration est de fournir une infrastructure informatique essentielle qui répond aux besoins spécifiques de l’administration en termes de connectivité. Cela vise à faciliter la communication entre les membres de l’administration, à permettre le partage d’informations et à assurer un accès facile aux ressources numériques. Dans un contexte de dépendance croissante aux technologies de l’information, la mise en place d’une infrastructure réseau solide est cruciale pour garantir le bon fonctionnement de l’administration. En optimisant la gestion des données et en rationalisant les opérations, la transition vers un réseau informatique efficace contribue à améliorer la communication interne, à renforcer la collaboration et à soutenir les activités administratives de manière plus efficace.

2.4.3. Existence sur le terrain#

Une étude a d’abord été faite pour avoir une idée des réalités sur le terrain. Ces études ont été réalisées suivant les critères suivants :

L’accès à l’électricité : il s’est agi d’analyser l’accès à l’électricité des administrations et de déterminer leurs moyens d’accès

L’accès à internet : Il s’est agi de déterminer l’accès à internet des administrations avec les différents FAI utilisés

Le nombre de locaux : Voir, sur le terrain de combien de locaux disposent les administrations

2.4.3.1. Accès à électricité#

La figure suivante montre l’accès à l’électricité dans les administrations. On remarque entre-autre que :

Une majorité d’administration a accès à une source d’électricité (1997 contre 415)

La position géographique de l’administration ne semble pas avoir d’incidence sur l’accès à l’électricité

Les administrations ayant accès à l’électricité utilisent plusieurs sources pour s’alimenter, comme le montre la figure suivante :

On remarque toutefois que :

La CEET reste le fournisseur d’énergie le plus répandu pour les administrations

En complément de la CEET, un petit nombre d’administrations utilisent des batteries ou l’énergie solaire pour assurer leur alimentation en énergie

Quelques administrations (26) utilisent uniquement l’énergie solaire pour s’alimenter en énergie.

2.4.3.2. Accès à internet#

La figure qui suit montre l’accès internet des administrations

On remarque que :

Assez peu d’administrations ont accès à internet (31%)

L’accès à internet n’est généralement pas fonction de la localité dans laquelle se situe l’administration

2.4.3.3. Les locaux#

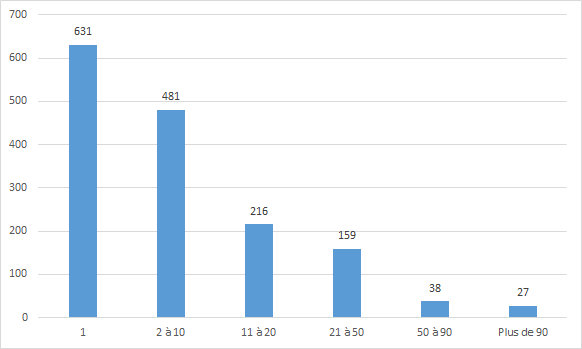

La figure suivante montre une classification des administrations en fonction du nombre de locaux dont ils disposent.

On remarque ainsi que :

Plusieurs administrations déclarent ne pas avoir de locaux

La plupart des administrations ont entre 0 et 5 locaux (2122)

2.4.4. Classification des administrations#

Plusieurs critères ont été établis pour la classification des administrations, dans l’objectif d’évaluer de manière précise leurs besoins. Cette démarche permet d’assurer que les éléments proposés sont parfaitement alignés avec les exigences et les réalités spécifiques de chaque administration.

Les critères de classification sont les suivants :

Couverture électrique

Couverture internet

Taille des locaux

Ces critères ont donné le regroupement suivant :

Catégorie A : Administrations à haute capacité

Électricité : Accès fiable à l’électricité avec peu ou pas de coupures.

Couverture réseau : Accès à la fibre optique ou à des connexions haut débit stables (4G au minimum).

Local : Locaux spacieux pouvant accueillir des équipements informatiques conséquents et des espaces de travail pour tous les employés.

Catégorie B : Administrations à capacité moyenne

Électricité : Accès relativement fiable à l’électricité avec des coupures occasionnelles.

Couverture réseau : Couverture réseau principalement 3G ou 4G avec une bonne fiabilité.

Locaux : Locaux de taille moyenne capables d’accueillir une infrastructure informatique adaptée et des espaces de travail suffisants pour le personnel.

Catégorie C : Administrations à Faible Capacité

Électricité : Accès limité à l’électricité avec des coupures fréquentes.

Couverture réseau : Couverture réseau faible, principalement 3G ou moins, avec une connectivité inégale.

Local : Locaux petits à modérés, avec des limitations d’espace pour l’équipement et le personnel.

Catégorie D : Administrations en Milieu Extrêmement Contraint

Électricité : Accès très limité ou inexistant à l’électricité, dépendance à des solutions alternatives comme les générateurs ou les panneaux solaires.

Couverture réseau : Faible couverture réseau

Local : Locaux inexistants ou souvent très restreints, nécessitant une optimisation de l’espace pour l’équipement et le personnel.

Les deux premières classifications sont celles qu’on pourrait retrouver dans les zones urbaines ou semi-urbaines alors que les deux dernières pourraient être retrouvées dans les zones rurales. Cette classification n’est pas statique. Les efforts d’amélioration des infrastructures et des services peuvent permettre à une administration de passer d’une catégorie à une autre au fil du temps.

A l’intérieur de ces catégories, un autre dimensionnement est fait en fonction du nombre de personnel pour estimer la quantité des équipements utilisateurs finaux. Ce dimensionnement donne les résultats suivants :

Catégorie A

Les administrations de catégorie A sont les mieux lotis. Elles disposent de locaux spacieux pour accueillir le personnel. On a donc :

Les administrations ayant entre 0-10 personnes ;

Les administrations ayant entre 11-50 personnes ;

Les administrations ayant entre 51-90 personnes et

Les administrations ayant plus de 90 personnes

Catégorie B

La taille des locaux des administrations de catégorie B est moyenne. En termes de personnel, on a ainsi :

Les administrations ayant entre 0-10 personnes ;

Les administrations ayant entre 11-50 personnes ;

Les administrations ayant entre 51-90 personnes

Catégorie C

Les locaux des administrations de type C sont petites, avec des limitations d’espace pour le personnel et les équipements. Le dimensionnement en fonction du nombre d’utilisateur est le suivant :

Les administrations ayant entre 0-10 personnes ;

Les administrations ayant entre 11-50 personnes ;

Catégorie D

Les administrations de type D ont de réels problèmes de locaux. Le dimensionnement en fonction du nombre d’utilisateurs se fera donc en considérant un nombre de personnel compris entre 0 et 10.

2.4.5. Architecture réseau minimal des administrations#

L’architecture minimale du réseau des administrations dépend selon le type d’administration. Tandis que les différences sont peu marquées entre les catégories A et B, principalement en termes d’accès à Internet, les administrations de type C ou D pourraient présenter une organisation distincte de leurs composants physiques. Cette configuration est occasionnée par leur couverture en électricité et internet difficile ou inexistante ainsi que par le manque de local.

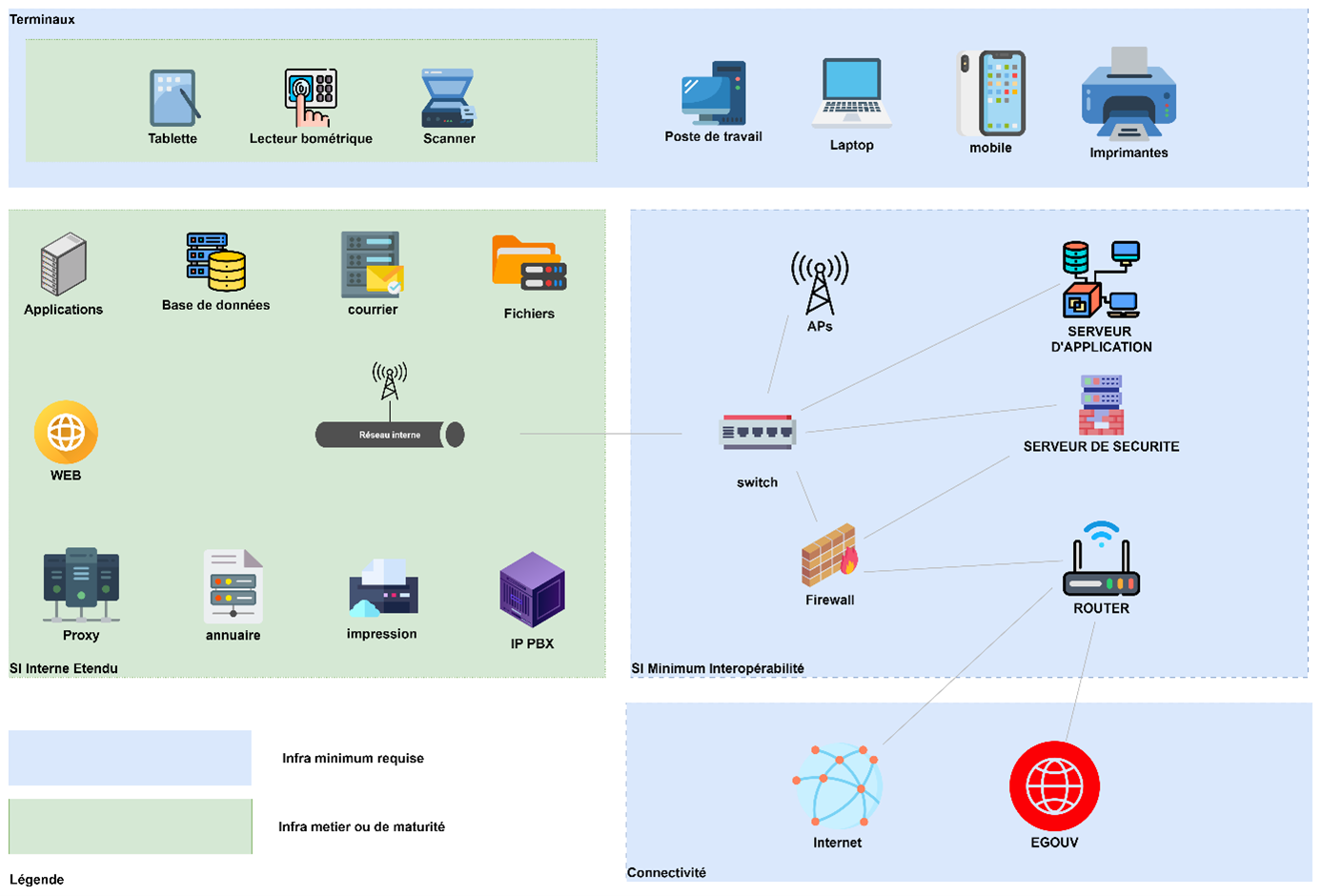

2.4.5.1. Administration de type A (administrations à haute capacité)#

Voici ci-dessous le schéma de l’architecture réseau physique minimal des administrations de Type A

Cette structure repose sur l’accès au réseau E-Gouv ou sur une vaste couverture en fibre optique fournie par l’un des opérateurs mentionnés précédemment (Togocom, GVA), permettant ainsi aux administrations d’obtenir la connectivité requise.

Dimensionnement du réseau en fonction des utilisateurs

Il est important de prévoir un nombre suffisant de composants réseaux en fonction du nombre d’utilisateurs sur le site, ceci pour s’assurer que tous les utilisateurs aient un accès internet adéquat pour leur activité.

Ce tableau propose ce dimensionnement en fonction de la taille des administrations

Nombre d’employés | Type d’activités | Besoins en fonction du nombre d’utilisateur |

|---|---|---|

1-10 personnes | Idéal pour les petites administrations |

|

11-50 personnes | Idéale pour les moyennes administrations |

|

50-90 personnes | Idéale pour les grandes administrations |

|

90+ personnes | Idéale pour les très grandes administrations |

|

Equipements des utilisateurs finaux

Les équipements utilisateurs finaux prévus pour les administrations de catégories A sont les suivantes :

Des ordinateurs portables personnels (PC)

Des ordinateurs desktop

Des imprimantes

Des copieurs et

Des onduleurs

Le tableau suivant présente la quantité minimale de ces équipements en fonction de la taille de l’administration.

Taille | PC | Desktop | Imprimante | Copieur | Imprimante |

|---|---|---|---|---|---|

0-10 | 2 | 2 | 1 | 1 | 1 |

11-50 | 10 | 10 | 2 | 1 | 2 |

50-90 | 20 | 40 | 5 | 2 | 4 |

Plus de 90 | 50 | 30 | 10 | 4 | 7 |

2.4.5.2. Administration de type B#

Comme dit précédemment, il n’y a pas une grande différence entre l’architecture physique d’une administration de type B et celle d’une administration de type A.

L’une des grandes différences réside dans l’accès à internet. En effet, alors que l’administration de type A se trouve dans une zone disposant d’une bonne couverture filaire, l’administration de type B se trouve dans une zone n’ayant accès qu’à de la couverture 4G ou 3G. Les offres de connexion filaires sont donc à exclure.

Toutefois, les offres d’internet par ondes hertziennes de Téolis ou Café peuvent être étudiées. De plus, des outils comme la Box Harvilon 4G ou la Box Nokia 4G de togocom - permettant d’avoir internet avec une carte SIM - disposant de port RJ45 peuvent également être indiqués.

Dimensionnement du réseau en fonction des utilisateurs

Ce dimensionnement en fonction du nombre d’utilisateurs donne les résultats suivants :

Nombre d’employés | Type d’activités | Besoins en fonction du nombre d’utilisateur |

|---|---|---|

1-10 personnes | Idéal pour les petites administrations |

|

11-50 personnes | Idéale pour les moyennes administrations |

|

50-90 personnes | Idéale pour les grandes administrations |

|

Equipement des utilisateurs finaux

Les équipements utilisateurs finaux prévus pour les administrations de catégories B sont les suivantes :

Des ordinateurs portables personnels (PC)

Des ordinateurs desktop

Des imprimantes

Des copieurs et

Des onduleurs

Le tableau suivant présente la quantité minimale de ces équipements en fonction de la taille de l’administration.

Taille | PC | Desktop | Imprimante | Copieur | Imprimante |

|---|---|---|---|---|---|

0-10 | 2 | 1 | 1 | 1 | 1 |

11-50 | 6 | 8 | 2 | 1 | 2 |

50-90 | 30 | 20 | 3 | 2 | 4 |

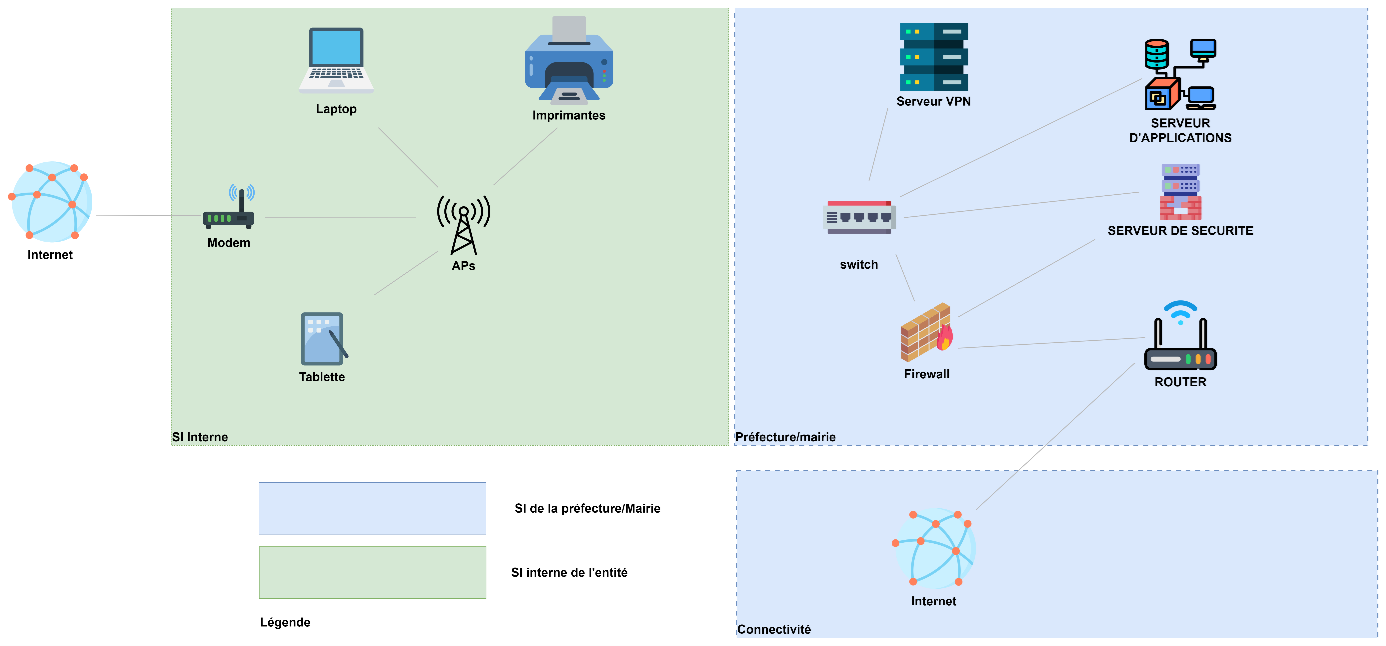

2.4.5.3. Administration de type C#

Les administrations de catégorie C se caractérisent par des capacités limitées, notamment l’absence de locaux adaptés pour accueillir une salle serveur. Face à cette contrainte, la solution serait un hébergement des équipements serveurs sur d’autres sites (Préfecture/Mairie…) situés à proximité, disposant de plus d’espace. Cette approche permettrait non seulement de pallier le manque d’infrastructure adéquate au sein des administrations de type C, mais également de garantir un accès sécurisé et efficace aux ressources informatiques nécessaires via un réseau privé virtuel (VPN).

En interne, la connexion internet peut être assurée par des périphériques basés sur la 4G ou la 3G proposés par Togocom et Moov. Un modem et/ou des points d’accès assurent la diffusion de la connexion internet à tout le personnel de l’administration.

L’architecture physique minimale est la suivante :

Dimensionnement du réseau en fonction des utilisateurs

Comme dit plus haut, le réseau d’une administration de type C sera décomposé en deux parties :

Une première partie dans un local administratif proche

Une seconde partie dans les locaux de l’administration

La première partie reste la même pour les administrations de type A ou B en ce qui concerne les serveurs et équipements réseaux auxquels on ajoute un serveur VPN pour permettre une communication entre les deux parties du réseau.

Le dimensionnement de la seconde partie est la suivante :

Nombre d’employés | Type d’activités | Besoins en fonction du nombre d’utilisateur |

|---|---|---|

1-10 personnes | Idéal pour les petites administrations |

|

11-50 personnes | Idéale pour les moyennes administrations |

|

Equipement des utilisateurs finaux

Les équipements utilisateurs finaux prévus pour les administrations de catégories C sont les suivantes :

Des ordinateurs portables personnels (PC)

Des tablettes renforcées

Des copieurs et

Des onduleurs

Ces équipements doivent avoir un indice de protection de 58 (IP 58) pour être protégés contre les infiltrations de poussière limitée et l’immersion à long terme.

Le tableau suivant présente la quantité minimale de ces équipements en fonction de la taille de l’administration.

Taille | PC | Tablette renforcée | Imprimante | Onduleur |

|---|---|---|---|---|

0-10 | 2 | 1 | 1 | 1 |

11-50 | 6 | 8 | 2 | 2 |

Gestion de l’électricité

Étant donné que les administrations de catégorie C sont fréquemment confrontées à des fluctuations et des coupures d’électricité, il est primordial de prévoir l’installation d’un groupe électrogène. Cette mesure préventive vise à pallier les insuffisances du réseau électrique et à garantir une alimentation continue et stable, essentielle au bon fonctionnement des équipements informatiques et à la continuité des activités administratives.

Pour estimer la puissance de ce groupe électrogène, il faut pouvoir estimer la consommation en énergie des différents équipements. Les estimations sont les suivantes :

Matériel | Consommation |

|---|---|

Tablette renforcée | 30 W |

PC | 200 W |

Copieur | 1500 W |

Imprimante | 600 W |

Ces estimations nous donnent la puissance suivante des groupes électrogènes à prévoir (avec une marge de 20%)

Taille | Puissance |

|---|---|

0-10 personnes | 2 kVA |

11-50 personnes | 5 kVA |

2.4.5.4. Administration de type D#

Les administrations de type D sont généralement des annexes situées dans des zones reculées pour desservir les populations. Elles n’ont généralement qu’un seul local. Il peut s’agir d’annexe de centre d’état civil, d’agences togolaises de presse… avec un nombre de personnel réduit (Voir le tableau suivant)

Entité | Nombre | Personnel |

|---|---|---|

CENTRE D ETAT CIVIL | 563 | 1 |

IPSL | 15 | 1 |

ATOP | 12 | 1 |

ACTION SOCIALE | 11 | 1 |

ANADEB | 3 | 1 |

ANVT | 2 | 1 |

TRESORERIE | 8 | 1 |

MAIRIE ANNEXE | 2 | 1 |

TRAVAUX PUBLICS | 2 | 1 |

ANPGF | 1 | 1 |

BUREAU DE TOPOGRAPHIE | 1 | 1 |

CAGIA | 1 | 1 |

CONTROLE VETERINAIRE | 1 | 1 |

CULTURE ET TOURISME | 1 | 1 |

DIRECTION SECTEUR POLICE | 1 | 1 |

DPERF | 1 | 1 |

HYDRAULIQUE VILLAGEOISE | 1 | 1 |

IGSS | 1 | 1 |

ITRA | 1 | 1 |

NUNYA LAB | 1 | 1 |

POSTE VETERINAIRE | 1 | 1 |

TDE | 1 | 1 |

Elles dépendent généralement d’une agence principale en catégorie C ou B, et aident généralement à la délivrance de pièces administratives ou à l’enregistrement d’informations. Elles n’ont donc pas besoin d’avoir des équipements logés dans une préfecture ou une mairie.

Accès à internet

En ce qui concerne l’accès à internet des administrations de Type D, un modem (type MIFI ALCATEL 4G de Togocom ou MoovPocket4+) peut être indiqué.

Equipement des utilisateurs finaux

Les équipements utilisateurs finaux pour les administrations de catégories D sont les suivantes :

Un kit solaire : Il permet de produire de l’électricité dans des lieux isolés du réseau électrique

Ce tableau présente différents kits solaires pouvant être utilisé:

Fournisseur | Composition | Prix | Puissance |

|---|---|---|---|

KIT Solaire VICTRON |

| 3 330 000 FCFA | 2 KvA |

Kit solaire autoconsommation avec stockage - Huawei - 2kW – monophasé |

| 5 600 000 FCFA | 2 KvA |

Kit autoconsommation 9 panneaux 5kVA avec stockage |

| 4 150 000 FCA | 5 KvA |

Une imprimante

Deux smart feature phone ou bien

Une tablette renforcée ou bien

Un kit mobile : Il s’apparente aux solutions d’enregistrement biométrique utilisées dans les campagnes de recensement. Il s’agit d’un « bureau portable » composé d’un ordinateur portable, d’un système d’alimentation avancée pouvant fonctionner toute une journée, d’un modem, de panneaux solaires ; le tout dans une valise résistante à la chaleur et à la poussière.

2.5. Sauvegarde du poste de travail#

La sauvegarde des données est une mesure cruciale pour protéger les informations importantes contre la perte due à des pannes matérielles, des erreurs humaines, des logiciels malveillants, des catastrophes naturelles ou tout autre événement imprévu.

Il est essentiel d’établir un plan de sauvegarde régulier qui inclut la fréquence des sauvegardes, les données à sauvegarder et les méthodes de sauvegarde à utiliser (par exemple, sauvegardes sur site, sauvegardes hors site, sauvegardes dans le cloud).

Il est important de tester régulièrement le processus de récupération pour s’assurer que les données peuvent être restaurées avec succès en cas de besoin.

Les sauvegardes doivent être stockées de manière sécurisée pour éviter tout accès non autorisé. Les sauvegardes contenant des données sensibles doivent être chiffrées pour protéger leur confidentialité.

Automatisez le processus de sauvegarde pour éviter les oublis humains et garantir la cohérence des sauvegardes

2.6. Gestion des Équipements Informatiques#

Dans cette section, nous présenterons un ensemble de pratiques de sécurité informatique visant à garantir la protection des actifs numériques.

2.6.1. Accès au Système (Connexion au Réseau Local - LAN)#

Établir une connexion réseau entre les appareils et l’infrastructure du réseau local (LAN).

Utiliser des connexions filaires (Ethernet) ou sans fil (Wi-Fi) selon les besoins.

Appliquer des protocoles de sécurité, tels que l’authentification et l’autorisation, pour gérer l’accès aux ressources réseau.

2.6.2. Gestion des Ordinateurs#

Encourager les utilisateurs à mettre fin à leurs sessions ou à se déconnecter de leurs ordinateurs lorsqu’ils s’éloignent.

Si l’ordinateur est verrouillé, exiger un mot de passe pour le déverrouiller.

Verrouiller les bureaux, les salles informatiques et les espaces de stockage en l’absence des utilisateurs.

2.6.3. En cas de Vol ou la Perte#

Signalez immédiatement le vol ou la perte de l’appareil à l’équipe de sécurité informatique et à la direction concernée de votre organisation.

Effacer les Données à Distance si l’appareil contient des données sensibles, envisagez de l’effacer à distance pour éviter tout accès non autorisé. Certaines solutions de gestion à distance permettent cette fonctionnalité.

Notifier les Autorités si le vol a été signalé aux autorités locales, coopérez avec elles et fournissez les informations nécessaires.

2.6.4. Appareils des utilisateurs#

Tous les appareils institutionnels utilisés par les employés doivent être étiquetés de manière distincte et enregistrés dans un système de gestion des actifs.

L’étiquetage facilite l’identification, le suivi et la gestion des appareils au sein de l’organisation.

Développez des procédures pour la retraite et la désactivation appropriées des appareils institutionnels en fin de vie.

Assurez-vous que les données sont effacées de manière sécurisée avant de recycler ou de réaffecter les appareils

Pour le transfert de données, utilisez uniquement des périphériques de stockage cryptés tels que des clés USB ou des disques durs externes approuvés par le département IT. Assurez-vous que les données sur ces appareils sont uniquement destinées à un stockage temporaire.

Ne notez jamais aucun mot de passe sur un quelconque support

2.6.5. Règles d’entretien#

Évitez de placer les équipements informatiques à côté des climatiseurs ou de sources de chaleur excessive. L’humidité et la chaleur peuvent endommager les composants internes

Choisissez des emplacements bien ventilés pour prolonger la durée de vie des équipements.

Les utilisateurs ne doivent pas manger, boire ou fumer à proximité des équipements TIC. Les débris ou les liquides peuvent causer des défaillances

Les bureaux équipés d’équipements informatique doivent être verrouillés lorsque les utilisateurs ne sont pas présents pour éviter le vol et les accès non autorisés.

2.6.6. Responsabilités#

Les utilisateurs sont responsables de la sécurité de leurs appareils et des données qu’ils contiennent. Cela inclut la création et la gestion de mots de passe forts, le respect des politiques de sécurité et la sensibilisation aux menaces de sécurité

Le service informatique est responsable de la configuration, de la maintenance et de la gestion des appareils des utilisateurs. Cela inclut l’installation de logiciels, la résolution des problèmes techniques et la gestion des mises à jour de sécurité.

2.7. Maintenance du matériel#

Ces recommandations sont conçues pour aider les organisations à mettre en place un programme de maintenance efficace

Concept | Description |

|---|---|

Plan de maintenance | Le plan de maintenance doit définir les tâches de maintenance qui doivent être effectuées, la fréquence à laquelle elles doivent être effectuées et les personnes responsables de leur exécution |

Documenter les activités de maintenance | Les activités de maintenance doivent être documentées pour faciliter le suivi et l’analyse |

Gestion des actifs | La gestion des actifs est un processus qui consiste à suivre et à gérer les actifs d’une organisation. La maintenance matérielle doit être intégrée à la gestion des actifs pour garantir que les actifs sont correctement entretenus et que les coûts de maintenance sont optimisés. |

Référence